Vì Sao Bạn Vẫn Bị Hack Dù Website Có HTTPS? Sự Thật Về SSL & Phishing

Phần 1: Bản Chất Kỹ Thuật Của HTTP, HTTPS Và Quá Trình Mã Hóa

Để hiểu vì sao phải kiểm tra ổ khóa, trước hết chúng ta cần nhìn vào cách dữ liệu di chuyển giữa trình duyệt và máy chủ.

1.1. Sự mong manh của giao thức HTTP truyền thống

Được phát triển từ những ngày đầu của World Wide Web, HTTP là nền tảng giao tiếp của internet. Tuy nhiên, khi đi sâu vào phân tích hạ tầng website, các chuyên gia nhận thấy đặc điểm chí mạng của nó là toàn bộ dữ liệu đều được truyền đi dưới dạng Plaintext (Văn bản thuần túy). Gửi dữ liệu qua HTTP giống như bạn viết mật khẩu lên một tấm bưu thiếp trong suốt và gửi qua đường bưu điện. Bất kỳ ai trên đường truyền đều có thể đọc được.

1.2. Sự ra đời của HTTPS và tấm khiên SSL/TLS

Để khắc phục lỗ hổng mã hóa, HTTPS ra đời. Theo tài liệu định nghĩa từ Cloudflare, đây là công nghệ bảo mật tiêu chuẩn giúp thiết lập một liên kết được mã hóa giữa máy chủ web và trình duyệt.

💡 Nói đơn giản: HTTPS giống như việc bạn đặt bức thư mật của mình vào một chiếc hộp thép và khóa lại bằng một ổ khóa vô cùng phức tạp. Chỉ máy chủ sở hữu khóa bí mật tương ứng mới có thể hoàn tất quá trình giải mã và thiết lập phiên kết nối an toàn. Hacker dù lấy được chiếc hộp cũng hoàn toàn bất lực vì không thể đọc được nội dung bên trong.

Phần 2: Hệ Sinh Thái Thực Thể (Entity Trust) Trong Chứng Chỉ SSL

Về bản chất, HTTPS bảo mật kết nối nhờ cơ chế mã hóa TLS và hệ thống chứng chỉ số do các tổ chức cấp chứng chỉ (CA) xác thực.

2.1. Vai trò của Tổ chức cấp chứng chỉ (CA)

Các tổ chức khổng lồ như DigiCert, GlobalSign, hay Let's Encrypt đóng vai trò như những "Phòng công chứng" trung lập. Các trình duyệt hàng đầu như Google Chrome, Mozilla Firefox hay Safari đều được cài đặt sẵn danh sách các CA uy tín này.

2.2. Các cấp độ xác minh (SSL Certificate Check)

Sự khác biệt lớn nhất giữa các chứng chỉ không nằm ở độ mạnh của mã hóa, mà ở mức độ xác minh danh tính của chủ thể đứng sau website:

Domain Validation (DV): Chỉ xác minh quyền kiểm soát tên miền. Vì vậy, DV phù hợp cho nhu cầu mã hóa cơ bản, nhưng không cung cấp bằng chứng mạnh về danh tính tổ chức đứng sau website.

Organization Validation (OV) và Extended Validation (EV): Có thêm bước xác minh pháp nhân. EV từng được xem là cấp độ bảo mật cao nhất yêu cầu xác minh nghiêm ngặt. Tuy nhiên, trên nhiều trình duyệt hiện đại, thông tin EV không còn được hiển thị nổi bật trên thanh địa chỉ như trước. Người dùng không nên chỉ dựa vào giao diện thanh địa chỉ để đánh giá độ uy tín, mà vẫn cần kiểm tra kỹ tên miền và nguồn truy cập.

Phần 3: Phishing - Sự Thật Về Những Trang Web "Có Ổ Khóa Nhưng Vẫn Lừa Đảo"

Mối đe dọa lớn nhất đối với việc bảo vệ thông tin cá nhân không phải là bẻ khóa máy chủ, mà là nghệ thuật thao túng tâm lý: Phishing.

3.1. Góc khuất của Data Protection (Bảo vệ dữ liệu)

Hacker tạo ra các chiến dịch Phishing để lừa bạn tự nguyện giao nộp thông tin. Nếu mắc bẫy, khối lượng dữ liệu có thể bị đánh cắp bao gồm:

Tài khoản ngân hàng / Ví điện tử

Cookie đăng nhập (Session Hijacking)

Mã xác thực OTP

Thông tin định danh cá nhân (CCCD, Hộ chiếu)

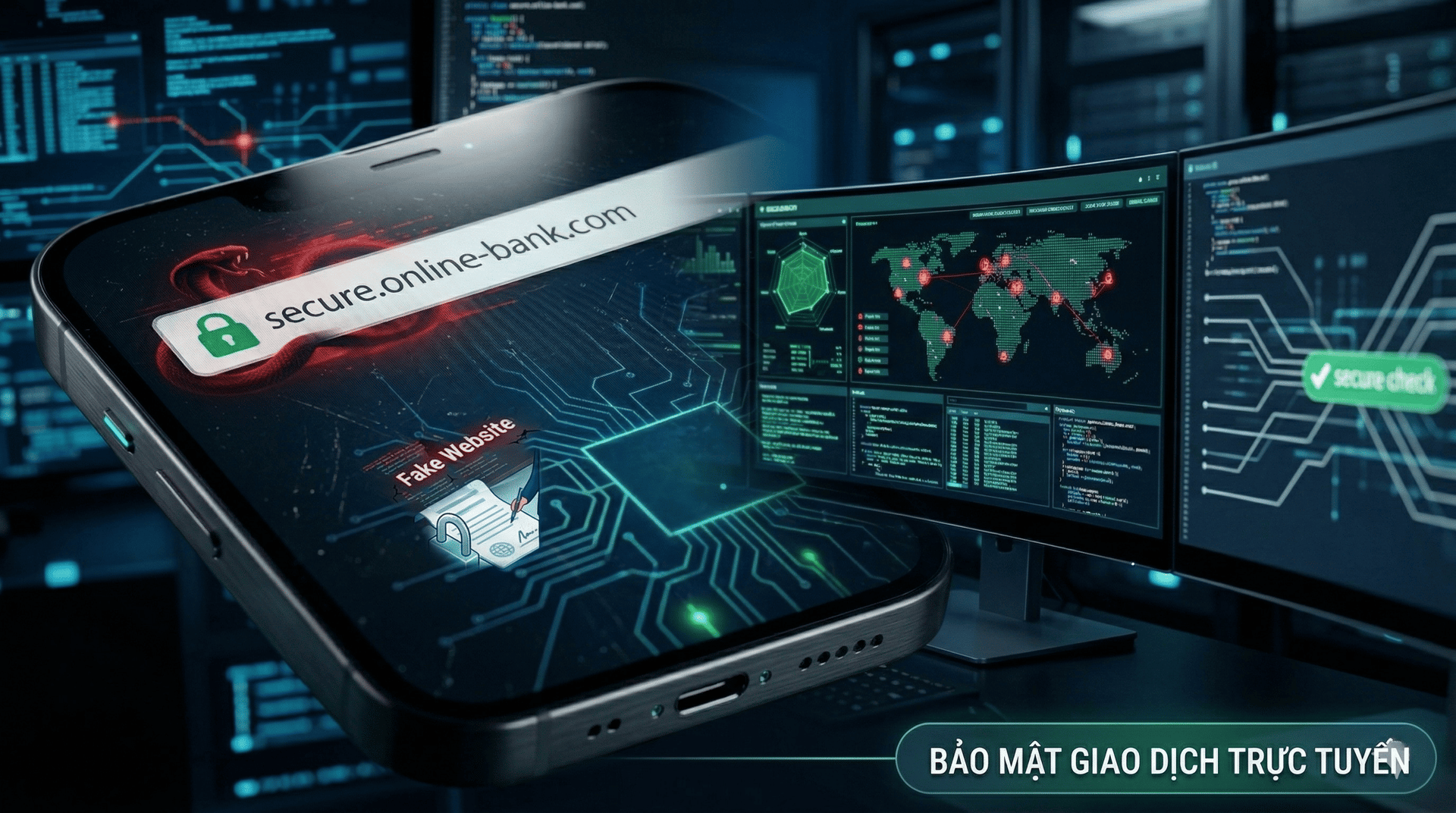

3.2. Cạm bẫy Typosquatting và Sự thật về ổ khóa

Hacker tung ra các đường link mạo danh qua Email/SMS bằng các thủ thuật đánh lừa thị giác cực kỳ thâm độc như cố tình viết sai chính tả (Typosquatting) hoặc sử dụng ký tự đồng hình.

🚨 Ví dụ minh họa mô phỏng hành vi Typosquatting: Một kẻ lừa đảo có thể đăng ký tên miền gần giống như vietconbank... hoặc thay đổi 1 ký tự trong tên thương hiệu, sau đó cài HTTPS hợp lệ để đánh lừa người dùng. Trình duyệt vẫn hiển thị ổ khóa an toàn. Dữ liệu đúng là được mã hóa trên đường truyền, nhưng lại được gửi thẳng tới máy chủ do kẻ lừa đảo kiểm soát.

Theo báo cáo từ các tổ chức an ninh mạng như APWG và Microsoft Security, rất nhiều website phishing hiện nay sử dụng chứng chỉ HTTPS hợp lệ để tạo cảm giác đáng tin. Chứng chỉ DV chỉ xác minh quyền kiểm soát tên miền, không xác minh pháp nhân thương hiệu. Vì vậy, nó có thể bị kẻ lừa đảo lợi dụng để tạo cảm giác “an toàn” cho website giả mạo. Điều này không có nghĩa DV hoặc SSL miễn phí là không an toàn về mặt mã hóa, mà là nó không đủ để xác thực danh tính.

Phần 4: Quick Action Box & Hướng Dẫn Kỹ Thuật Chuyên Sâu

Vấn đề là người dùng thường chỉ nhìn thấy ổ khóa mà bỏ qua các tín hiệu cảnh báo khác. Vì vậy, trước mỗi lần đăng nhập, hãy kiểm tra nhanh các dấu hiệu sau:

🛑 Dấu hiệu đỏ cần thoát trang ngay:

URL sai 1–2 ký tự so với tên miền chính thức.

Truy cập từ link lạ trong SMS, email, Telegram.

Trang đăng nhập yêu cầu OTP quá sớm hoặc bất thường.

Không có thông tin liên hệ, chính sách bảo mật, pháp nhân rõ ràng.

Giao diện giống thương hiệu lớn nhưng domain hoàn toàn lạ.

📌 Cách thực hiện SSL Certificate Check (Thao tác thực chiến):

Tùy trình duyệt, tên mục hiển thị có thể khác nhau, nhưng bạn đều có thể xem thông tin kết nối an toàn và chi tiết chứng chỉ từ biểu tượng bên trái thanh địa chỉ.

Sau khi mở chi tiết chứng chỉ, hãy kiểm tra tên miền được cấp chứng chỉ và, nếu có, thông tin tổ chức đứng sau chứng chỉ.

Nếu thông tin chứng chỉ không khớp với tên miền bạn kỳ vọng, hoặc website là một thương hiệu/tổ chức lớn nhưng chứng chỉ không cho thấy bất kỳ dấu hiệu xác minh tổ chức nào, hãy tăng mức cảnh giác và kiểm tra thêm URL, nguồn truy cập, giao diện đăng nhập, chính sách liên hệ và tuổi đời tên miền.

Người dùng cần chủ động tra cứu https là gì cũng như áp dụng triệt để cách kiểm tra uy tín website để làm chủ không gian số.

Phần 5: Phân Tích Hạ Tầng - Mối Liên Hệ Giữa HTTPS, Technical SEO Và Tín Hiệu E-E-A-T

5.1. HTTPS là một Tín Hiệu Xếp Hạng

HTTPS là một tín hiệu xếp hạng nhẹ đã được Google xác nhận từ năm 2014. HTTPS vẫn là một nền tảng kỹ thuật quan trọng giúp bảo vệ dữ liệu người dùng và củng cố độ tin cậy tổng thể của website. Trong quá trình phân tích E-E-A-T và đánh giá website, HTTPS là một tín hiệu kỹ thuật tích cực, nhưng không tự động chứng minh website uy tín tuyệt đối.

5.2. Kiến trúc hệ thống an toàn

Khi áp dụng các kỹ thuật quản trị máy chủ, việc chủ động cấu hình HSTS (HTTP Strict Transport Security) sẽ giúp thiết lập sự tin tưởng bền vững. Trong thực tế, nhiều nền tảng trực tuyến lớn triển khai đồng bộ SSL/TLS, HSTS, WAF và các lớp xác thực nhiều tầng nhằm giảm thiểu rủi ro phishing, DDoS và nghe lén dữ liệu.

Phần 6: Câu Hỏi Thường Gặp (FAQ) - Góc Nhìn Chuyên Gia

1. HTTPS có an toàn không? Đáp: HTTPS an toàn về mặt truyền tải dữ liệu (chống nghe lén), nhưng KHÔNG đảm bảo website đó là uy tín. Hacker vẫn có thể thiết lập HTTPS trên các scam website. An toàn mạng đòi hỏi bạn phải kiểm tra kết hợp cả URL, chứng chỉ và các yếu tố định danh khác.

2. Làm sao biết website giả mạo dù có SSL? Đáp: Nếu đó là một website tài chính lớn nhưng bạn truy cập qua link lạ, tên miền hơi khác thường, hoặc chứng chỉ không cho thấy dấu hiệu phù hợp với tổ chức mà bạn kỳ vọng, hãy dừng lại và xác minh lại bằng cách truy cập từ nguồn chính thức.

3. SSL miễn phí có an toàn không? Đáp: Về mặt mã hóa (Encryption), SSL miễn phí sử dụng thuật toán mạnh tương đương SSL trả phí. Tuy nhiên, trong các khu vực nhạy cảm cần bảo vệ thông tin cá nhân, các hệ thống chuyên nghiệp thường kết hợp thêm các lớp xác thực danh tính nâng cao.

🧠 Ghi nhớ 1 câu duy nhất: HTTPS bảo vệ đường truyền, không bảo đảm người nhận là người tốt.

⚠️ Phần lớn các website phishing hiện nay đều sử dụng HTTPS hợp lệ – đừng để ổ khóa đánh lừa bạn.

Ngày xuất bản: 25/03/2026

Tác giả: LEBAO

Chuyên môn: Bài viết được biên soạn bởi chuyên gia an ninh mạng với hơn 5 năm kinh nghiệm phân tích Phishing, audit hệ thống và tối ưu Technical SEO.

Chính sách biên tập (Editorial Policy): Nội dung được thẩm định độc lập, tuân thủ các tiêu chuẩn mã hóa dữ liệu quốc tế (Data Protection) và nguyên tắc đánh giá của Google.

⚠️ Miễn trừ trách nhiệm (Disclaimer): Thông tin trong bài viết mang tính chất hướng dẫn an toàn thông tin và phân tích kỹ thuật hệ thống. Người dùng cần nâng cao ý thức tự bảo vệ dữ liệu cá nhân trên không gian mạng.

Định nghĩa nhanh (Featured Snippet): HTTPS là giao thức bảo mật sử dụng SSL/TLS để mã hóa dữ liệu giữa người dùng và website. Tuy nhiên, HTTPS không đảm bảo website đáng tin cậy, vì hacker vẫn có thể sử dụng chứng chỉ SSL hợp lệ để tạo trang giả mạo (phishing). Do đó, người dùng cần kiểm tra cả chứng chỉ SSL và tên miền trước khi đăng nhập.

🔴 Sự thật quan trọng (Key Insight): HTTPS giúp mã hóa dữ liệu giữa trình duyệt và máy chủ, nhưng không đảm bảo website đó là thương hiệu thật hay an toàn tuyệt đối. Kẻ lừa đảo vẫn có thể đăng ký tên miền gần giống thương hiệu thật và cài chứng chỉ SSL hợp lệ để dựng trang phishing.

Trong một môi trường internet đầy rẫy bẫy phishing, chỉ một lần đăng nhập nhầm vào website giả mạo cũng có thể khiến tài khoản, dữ liệu và tài sản số của bạn bị chiếm đoạt trong vài phút. Và điều đáng sợ nhất là… bạn vẫn thấy biểu tượng ổ khóa “an toàn” trên thanh địa chỉ.

💥 Kịch bản tấn công thực tế (Real Attack Scenario): Một người dùng nhận được SMS mạo danh ngân hàng yêu cầu xác minh tài khoản, kèm đường link dẫn đến một website có ổ khóa HTTPS hợp lệ. Tin tưởng vào biểu tượng "an toàn" này, nạn nhân tiến hành đăng nhập và nhập mã OTP. Chỉ vài phút sau, toàn bộ số dư bị rút sạch. Điều cay đắng nhất là: Toàn bộ quá trình đánh cắp dữ liệu đó diễn ra hoàn hảo trên một kết nối HTTPS "bảo mật".

Bài viết chuyên sâu dưới đây sẽ bóc tách tường tận bản chất của SSL/TLS, giải mã cách các chiến dịch Phishing qua mặt trình duyệt, và hướng dẫn cách nhận biết website giả mạo để bảo vệ dữ liệu cá nhân của bạn.

Kết Luận & Hành Động

Môi trường internet hiện đại là một chiến trường thông tin khốc liệt. Việc hiểu rõ bản chất của HTTPS và SSL không phải là sự lo xa thái quá, mà là ranh giới sống còn để bảo vệ thông tin cá nhân và tài sản số.

👉 Hành động ngay hôm nay:

Bookmark (Lưu dấu trang) các website chính thức mà bạn thường xuyên giao dịch để không bao giờ gõ nhầm tên miền.

Luôn áp dụng thói quen rà soát các Dấu hiệu đỏ và kiểm tra chứng chỉ SSL trước mỗi lần điền thông tin nhạy cảm.

📚 Nguồn tham khảo chuyên môn:

Google Safe Browsing – Hướng dẫn an toàn duyệt web

Microsoft Security Report – Báo cáo xu hướng đe dọa an ninh mạng toàn cầu

Cloudflare – What is SSL/TLS? Overview & Guide

OWASP – Phishing Attack Characteristics and Prevention